设备是虚拟的,但危害则是真正的,并且早已兵临城下。

针对手机软件(包含网络信息安全)生产商来讲,虚拟设备是一种便宜且有效的交货方法,非常容易派发和布署在顾客的公共性和私有云存储自然环境中。

可是,依据Orca Security最新发布的《2020年虚拟设备安全报告》,伴随着各领域企业战略转型加快向云转移,虚拟设备安全防护早已脱轨落后。

该汇报调研了公司虚拟设备安全系数层面的首要问题,发现很多已经知道可利用而且可恢复的漏洞已经迅速散播。

为了更好地协助互联网安全领域提高安全防护并减少用户风险性,汇报对来源于540个手机软件经销商的2,218个虚拟设备印象开展了剖析,分析了已经知道漏洞和别的风险性,以给予可观的得分和排名。

Orca SecurityCEOAvi Shua表明:顾客觉得虚拟设备沒有安全隐患,可是大家发现,漏洞泛滥成灾和电脑操作系统安全性现况是令人深思的。

结果报告显示,公司在检测和管理方法虚拟设备漏洞层面还具有较大差别,与此同时互联网行业在维护其顾客领域也也有较长的路要走。

已经知道漏洞泛滥成灾

调研发现,大部分手机软件经销商都是在派发带有已经知道漏洞,及其可利用和可恢复的安全性漏洞的虚拟设备。

研究发现,仅有不上8%的虚拟设备(177)沒有已经知道漏洞。在540个手机软件经销商的2,218个虚拟设备中,一共发现了401,571个漏洞。

汇报揭露了17个重要漏洞,假如虚拟设备存有该类未修复漏洞,则被以为具备严重影响。在其中一些著名且便于利用的漏洞包含:

- EternalBlue

- DejaBlue

- BlueKeep

- DirtyCOW

- Heartbleed

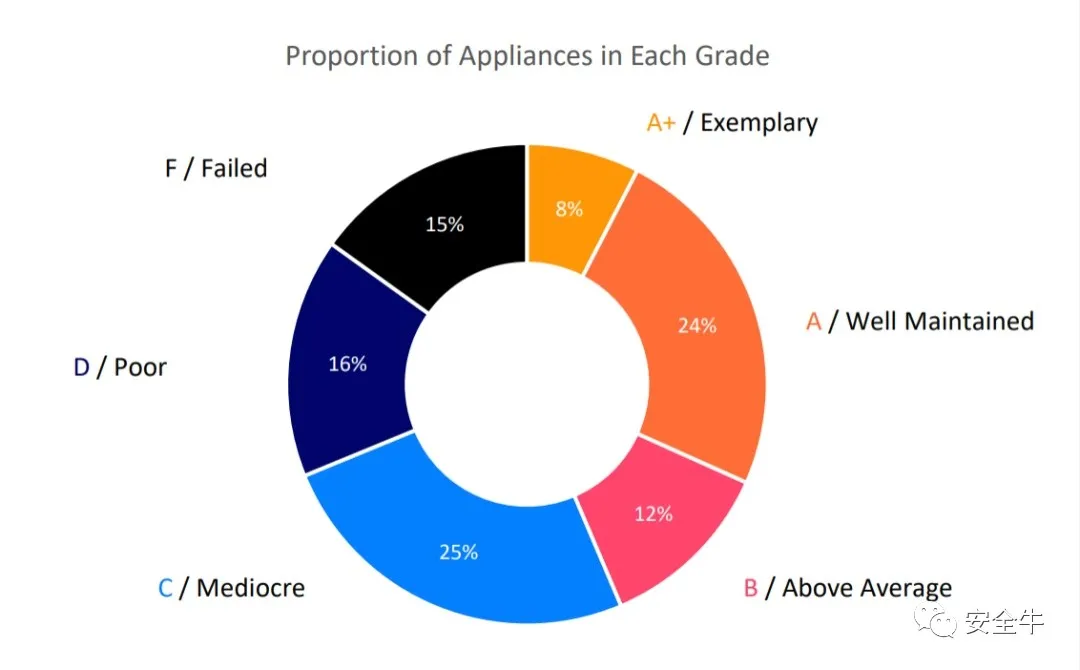

如下图所示,超出一半的通过检测的虚拟设备小于均值级别,在其中56%得到C或更低的级别得分,有15%的虚拟设备只得到了F级得分(未根据检测)。(F为15.1%、D为16.1%、C为25%)。

以上调查报告公布后,对专业软件经销商的287个安全补丁开展了再次检测,发现这种虚拟设备的均值级别从B提升到了A。

落伍的虚拟设备会提升风险性

伴随着时间的流逝和欠缺升级,好几个虚拟设备遭遇安全隐患。研究发现,大部分经销商并没有升级或停止其落伍或损毁(EOL)的商品。

研究发现,在过去的三个月中,仅有14%(312)个虚拟设备系统镜像得到升级。

与此同时,有47%(1,049)在上年沒有升级;最少有5%(110)的问题被忽略了三年,而有11%(243)的版本号或EOL电脑操作系统已运作。

尽管,一些落伍的虚拟设备已在原始检测后开展了升级。例如,Redis Labs的商品因为落伍的系统软件和很多漏洞而得分成F,但如今升级后得分成A 。

一线希望

依据融洽漏洞公布的标准,科学研究工作人员立即向每一个经销商推送电子邮箱,督促其处理安全隐患。幸运的是,互联网安全生产商们的心态和响应时间十分积极主动。

截止到汇报公布,好几家著名生产商早已根据修复或下线虚拟设备清除了401571个漏洞中的36259个。在其中的一些重要更改或升级包含:

- Dell EMC对于其CloudBoost虚拟版公布了至关重要的安全性公示;

- 思科交换机公布了对于15个安全隐患的修补程序流程,这种安全隐患是在科学研究中扫描仪的在其中一个虚拟设备中发现的;

- IBM在一周内升级或删除了三个虚拟设备;

- 赛门铁克下线了三项优秀率较低的商品;

- Splunk、Oracle、IBM、诺顿杀毒软件试验室和Cloudflare也下线了商品;

- Zoho升级了一半的最敏感商品;

- Qualys升级了一个有26个月历史时间的虚拟设备,主要包括Qualys自身在2018年发现并报告书的客户枚举类型漏洞。

【文中是51CTO栏目创作者“i春秋”的原创文章内容,转截请根据i春秋(微信公众平台id:gooann-sectv)获得受权】

戳这儿,看该创作者大量好文章