云的安全系数从没像今日那样突显,据IDC调研资料显示在过去的的18个月中,有近80%的企业最少经历了一次云数据泄漏。始料未及的新冠疫情,巨大的转变了大家的生活和工作方式。在全世界范畴内,企业几乎在一夜之间转变了以前的IT方式,根据云来解决远程工作的挑戰。

企业在迈进云空间时,要是没有妥善处理安全隐患,企业将更加慎重的选用云服务器和作用。稳定的云安全服务项目挑选,不但能确保企业在世界销售市场开展业务,也可以支撑到在线办公需要的易用性、稳定性、操作灵活性和安全性。

云安全成“转型期”

依据Gartner的调研,到2022年向云计算技术的变革将造成约1.3亿美元的IT开支。如今绝大部分企业工作中负荷都是在公有制、私有化或云计算平台自然环境上运作。

由此可见将来有效果对云端安全性危害将变成企业的“转型期”,特别是在随着着企业在新冠疫情期内加快上云来促进远程工作的工作能力,在线办公更易于遭受来源于恶意程序进攻和钓鱼攻击的危害。例如造成内部结构安全性危害的提升,职工帐户遭劫持等安全风险。

而更加紧急的云安全挑戰取决于,企业通常不充分掌握在云间开展使用的含意。例如,企业很有可能会试着将传统式的安全性实体模型主观臆断的投射到新平台上,而忽略了运用云所带来的作用。

IDC的报告书强调,云端安全性有关的配备不正确,对浏览设定和主题活动欠缺充分的由此可见性,及其真实身份和浏览管理方法(IAM)批准不正确是企业最关心的云生产制造环境安全管理问题。

事实上,企业选用激进派的使用云服务器对策获得延展性和存储资源的与此同时,刚好忽略了云服务平台的总体安全性工作能力所提供的使用价值。

云业务流程的“核心要点”

2022年2月份,AWS刷新纪录的抵抗住了2.3 Tbps的DDoS进攻。AWS表露,真实身份未知的网络攻击每秒钟向其服务器发送2.3万亿元字节数的数据信息,经营规模令人震惊。此次进攻的经营规模比2018年造成GitHub服务器宕机的1.3 Tbps进攻大近一倍,比2016年造成Dyn偏瘫的大概1 Tbps的Mirai僵尸网络DDoS大一倍多。

正因在此,云经销商必须向企业确保安全系数是云系统架构的关键,可以给予与当地IT基础架构同样乃至超过的安全性工作能力。此次事情从一个侧边证实了AWS做为云计算技术开拓者的可靠整体实力。

与顾客高度重视云计算平台稳定性和信息安全系数一样,安全防范措施在AWS比任何的优先都高,假如存有一切已经知道的安全隐患,AWS都是会立即处理,要是没有处理安全性的安全隐患,绝对不会凑合将新的云服务器引向商业,高优先的安全管理,变成了AWS确保云端业务流程的“核心要点”。

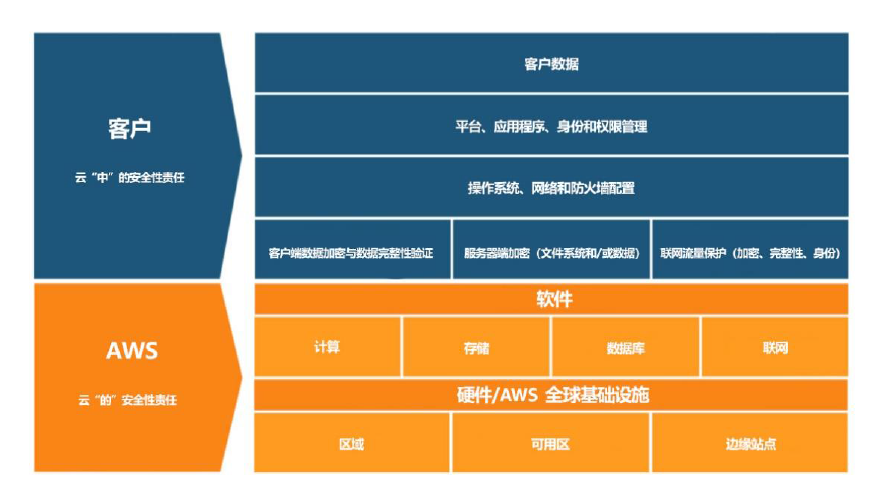

AWS选用了共享资源安全管理实体模型的营运方法,在其中AWS承担最底层云基础设施建设的安全性,一方面AWS承担维护云空间包含测算、储存、互联网和数据库系统等云服务器基础设施建设中布署的工作负荷,也就是假如AWS未能扛得住2.3 Tbps的DDoS进攻,那麼给客户提供的危害将由AWS负责任,一方面AWS要为云自然环境中客户的服务作用执行给予最适用的安全防护对策需要的协调性和敏捷性,这根据AWS的超出200种安全性作用和服务项目完成。

AWS共享资源安全管理方式

AWS所供应的云基础设施建设是现阶段市面上最灵便、最安全可靠的云云计算平台之一,早已持续10年评为Gartner魔力象限管理者。AWS不但有安全性最佳实践和规范,并且应用沉余和分层次操纵、不断认证和检测及其很多自动化技术,来保证7*24全天监管和维护最底层基础设施建设。

而企业承担制订严苛限定对解决隐秘数据自然环境的浏览对策,或是为要公布的信息内容布署灵便的控制方法,由于AWS青睐并遵循顾客对自身的系統和数据信息有着彻底的管理权。

现阶段这类安全管理共担的策略早已获得了大部分企业的认可,由于在云计算技术的普及化流程中,有众多因云安全所引起的职责所属的争执,AWS所提倡的安全管理共担方式为云安全“权责利”划到了明确的界限。

与此同时,在AWS内部结构,安全性的优先高过一切的每日任务,AWS的每个职工都是有义务保证安全系数是全部业务流程必不可少的构成部分,每一个职工都了解怎样汇报安全隐患,而且有权利在有必要时将安全隐患更新到最高级。与此同时,AWS每一项安全性作用和服務的革新都来源于顾客的响声,来达到大部分风险性敏感性的客户和企业的安全系数和合规要求。

云安全“三驾马车”

AWS给予了高于200种安全性作用和服务项目,并与合伙人一起带来了各种各样软件和作用,协助企业完成安全计划,这种软件和作用可以镜像文件企业当地自然环境中早已轻车熟路的布署和操纵。AWS给予的安全性常用工具和作用涉及到网络信息安全、软件配置管理、访问限制操纵和网络信息安全这种行业。除此之外,AWS还带来了监管和日志纪录专用工具,让企业可以全方位掌握云自然环境中已经出现的状况。

综合性看来,AWS的云服务器对焦于身份验证,安全性作用及合规管理三个层面。这“三驾马车”为企业搭建了由此可见、可控性、可财务审计、灵便、自动化技术的全面安全性工作能力,大家根据AWS IAM、AWS Security Hub、AWS WAF和Amazon GuardDuty这四项云安全服务项目,来深入分析AWS怎样为企业企业战略转型服务保障。

AWS Identity and Access Management (IAM)是身份验证层面的象征性云服务器,依靠IAM企业可以为每个帐户界定对AWS資源的访问限制,包含根据手机软件和硬件设备的身份验证器选择项。根据IAM,企业可以应用原有的身份认证系统软件(如微软公司Active Directory或别的合伙人的商品)向职工和应用软件授于对AWS管理方法控制面板和AWS服务项目API的协同访问限制。

IAM的优点就在于其粗粒度的身份验证和密钥管理,与此同时融合对安全事故的连续监管,来保证准确的自然资源获得准确的浏览。例如我爱我家、新的希望草根创业知本、新世纪医疗等顾客运用AWS完善的安全性体制和IAM,完成了标准化的安全工作,保证体系的可扩展性和稳定性。

在合规层面,AWS Security Hub做为一体化安全系数与合规核心,可让企业全方位查询AWS帐户中的高优先安全警报与合规情况。

往日企业必须应用一系列的安全工具,来进行从服务器防火墙到节点维护,再到系统漏洞的合规扫描仪,安全性精英团队必须在不一样专用工具间转换,每日解决很多安全警报,这大大增加了企业的安全运维成本费。

AWS Security Hub的优点取决于企业可以对来源于不一样AWS服务项目,及其来源于AWS合作方解决方法的安全警报或检验效果开展汇聚、机构和设定优先,检验效果的识别性也大大的提高,可在具备可实际操作图型和报表的集成化操作面板上开展形象化归纳。除此之外,企业还能够应用全自动合规查验开展不断监管。

在安全性作用层面,WAF和危害检验是企业更为常见的云安全服务项目选择项。AWS WAF和Amazon GuardDuty集中体现了AWS在云服务器中间的髙度集成化,自动化技术部署的优点。

AWS WAF是一种Web使用服务器防火墙,可协助企业维护Web运用或API免受普遍Web系统漏洞的进攻,这种系统漏洞很有可能会危害易用性、危害安全系数或耗费太多的資源。

AWS WAF容许企业建立预防普遍进攻方式,例如SQL引入或跨网站脚本制作的安全防护标准,及其滤掉企业界定的特殊总流量方式的标准,进而让企业可以操纵总流量抵达应用软件的方法。AWS WAF的优点就在于其包括作用全方位的API,可以让安全性标准的建立、布署和维护保养完成自动化技术。

Amazon GuardDuty是一种危害检测,可持续性监管故意主题活动和没经认证的个人行为,进而维护企业AWS帐户、工作中载荷和Amazon S3中存放的数据信息。

尽管转移到云后,帐户和互联网主题活动的采集与汇聚越来越简易,但安全性精英团队对事情日志数据信息开展不断的研究来发觉不确定性的危害,则十分用时。因此GuardDuty为企业给予了经济发展有效的智能化选择项,进而不断检验在AWS中产生的危害。

GuardDuty的优点取决于应用人工神经网络、异常检测和集成化威胁情报等方式,鉴别不确定性的危害并确认优先选择等级。一方面,GuardDuty会对来自于好几个AWS数据库,例如AWS CloudTrail事情日志、Amazon VPC流日志和DNS日志的数百亿事件开展剖析。次之,GuardDuty报警与Amazon CloudWatch Events集成化,具备很好的可行为性,十分有利于跨好几个帐户汇聚,而且可以立即发布到目前的事情管理方法和工作内容系统软件。

总结

往日,企业持续搭建和维护保养内部结构的分层次“深层防御力”安全设置。而今日,早已有愈来愈多的企业慢慢意识到云的普遍安全性优点及其合规管理工作能力。扎实的安全性工作能力事关一定企业的信赖和不断资金投入,这也是为什么AWS将安全性视“核心要点”的真实缘故。